Anmelden

Erstellen Sie Ihre Website

Scannen von Website-Schwachstellen: Die 6 besten Tools im Jahr 2025

Hat Ihre Website Sicherheitsprobleme? Wir haben 6 Top-Tools ausgewählt, die Ihnen beim Scannen von Website-Schwachstellen helfen. Alles, was Sie wissen wollen, finden Sie hier.

Das Internet kann den Unternehmensbetrieb stören, Gewinne verhindern und die privaten Daten von Millionen von Menschen durch Phishing-Angriffe gefährden, was zu erheblichen Verlusten für Unternehmen, Kunden und ganze Branchen führen kann. Haben Sie Ihre Website, Ihr Computersystem und Ihr Netzwerk seit der Gründung Ihres Unternehmens auf Sicherheitsschwachstellen überprüft? Wenn nicht, sollten Sie dieser Aufgabe unbedingt Priorität einräumen.

Wenn Sie bereits damit begonnen haben, Ihre Website auf Schwachstellen zu überprüfen, die manuelle Überprüfung aber zu zeit- und kostenaufwändig ist, fragen Sie sich vielleicht, welche Tools Ihnen helfen können, den Prozess zu automatisieren. Dieser Artikel soll Ihnen dabei helfen, potenzielle Schwachstellen effizient zu identifizieren und die digitale Umgebung Ihres Unternehmens zu schützen.

Wir bieten einen umfassenden Überblick über das Scannen von Websites auf Sicherheitslücken, einschließlich gängiger Arten von Sicherheitslücken, gängiger Scanning-Tools und mehr. Wir hoffen, Sie finden die Antworten, nach denen Sie suchen.

Warum ist es wichtig, die Schwachstellen von Websites zu scannen?

Vielleicht kennen Sie bemerkenswerte Fälle von Cyberangriffen. Im Jahr 2023 kam es beispielsweise beim Real Estate Wealth Network zu einer Datenpanne infolge eines böswilligen Cyberangriffs, bei der erstaunliche 1,5 Milliarden Datensätze verloren gingen. Im selben Jahr kam es bei MOVEit Transfer, einer weit verbreiteten sicheren Dateiübertragungssoftware, zu einem schwerwiegenden Sicherheitsverstoß, bei dem sensible Daten von über 94 Millionen Nutzern und mehr als 2.500 Unternehmen preisgegeben wurden, was zu einem Schaden von über 10 Milliarden US-Dollar führte.

Beim Schwachstellen-Scanning, auch bekannt als Schwachstellenbewertung, werden Netzwerke oder IT-Ressourcen bewertet, um Sicherheitsschwachstellen zu ermitteln. Diese Methode ist eine der effektivsten Methoden, um bekannte Schwachstellen zu erkennen und potenzielle Schwachstellen in der Anwendungssicherheit aufzudecken. Unternehmen verwenden häufig Website-Schwachstellen-Scanner, um Schwachstellen zu erkennen und zu melden, die sich auf ihre Systeme auswirken könnten, und ermöglichen so eine proaktive Schadensbegrenzung und den Schutz digitaler Ressourcen.

Das Scannen von Websites auf Schwachstellen ist für Unternehmen jeder Größe unerlässlich, da es dazu beiträgt, die Sicherheit von Unternehmensnetzwerken, Systemen und Anwendungen zu gewährleisten. Durch regelmäßiges Scannen auf Schwachstellen können Unternehmen ihre bestehenden Sicherheitsmaßnahmen stärken, verbesserungswürdige Bereiche identifizieren und das Risiko von Cyberangriffen verringern. Hier sind vier wichtige Gründe, warum Schwachstellen-Scans so wichtig sind:

- Schwachstellen erkennen: Die proaktive Behebung von Schwachstellen hilft, Risiken zu mindern, bevor sie eskalieren. Der Einsatz spezieller Tools zur frühzeitigen Erkennung von Sicherheitslücken in Websites, Anwendungen und Netzwerken kann Cyberangriffe und Datenlecks durch Hacker oder andere Quellen verhindern.

- Verwaltung der Einhaltung von Vorschriften: Die Einhaltung von Sicherheitsstandards und -vorschriften wie NIST, PCI-DSS und DSS hilft Unternehmen, rechtliche Anforderungen zu erfüllen und potenzielle Haftungen zu vermeiden. Schwachstellen-Scans spielen eine wichtige Rolle beim Erreichen und Aufrechterhalten dieser Compliance-Standards.

- Risikomanagement: Durch die Erstellung detaillierter Berichte geben Schwachstellen-Scanner einen Einblick in den Sicherheitsstatus verschiedener Aspekte einer Website, identifizieren Schwachstellen und bewerten deren Schweregrad. Auf diese Weise können Unternehmen Bedrohungen priorisieren, Ressourcen effektiv zuweisen und Kunden bei der Verwaltung ihrer Risiken unterstützen.

- Sparen Sie Zeit und Kosten: Schwachstellen-Scans, sowohl automatisierte als auch manuelle Scans, helfen, Zeit und Arbeit zu sparen. Automatisierte Scans bieten eine kontinuierliche Überwachung, die Zeit spart und sicherstellt, dass die Sicherheit eine konstante Priorität bleibt.

Zusammenfassend lässt sich sagen, dass Schwachstellen-Scanner für Websites unschätzbare Werkzeuge sind, um Sicherheitsprobleme zu identifizieren, zu priorisieren und zu beheben. Sie tragen zu einer robusteren und widerstandsfähigeren digitalen Infrastruktur bei und versetzen Unternehmen in die Lage, sensible Daten zu schützen und die Systemintegrität effektiv zu wahren.

Was Sie vor dem Scannen von Website-Schwachstellen wissen sollten

Wenn ein Netzwerk kompromittiert wird, kann ein unbefugter Zugriff zu Datendiebstahl, Beschädigung wichtiger Informationen und sogar zu Systemabstürzen oder Betriebsunterbrechungen führen.

Häufige Web-Schwachstellen

- Offene Umleitung: Diese auch als URL-Umleitungsschwachstelle bekannte Schwachstelle ermöglicht es Angreifern, den normalen Umleitungsmechanismus einer Website auszunutzen, um Benutzer zu einer vom Angreifer angegebenen bösartigen URL umzuleiten. Diese Sicherheitslücke kann sowohl in Webanwendungen als auch in mobilen Anwendungen auftreten.

- Reflected Cross-Site Scripting (XSS): Bei dieser Art von Angriff fügt der Angreifer bösartige Skripte oder Codes in eine Webseite ein. Wenn ein Benutzer die Seite besucht, wird das eingebettete Skript ausgeführt, so dass der Angreifer bösartige Aktionen gegen den Benutzer durchführen kann. Automatisierte Scanner senden oft Teststrings mit HTML-Tags als Antwort, um diese Schwachstellen zu erkennen.

- Command Injection: Diese Web-Sicherheitslücke ermöglicht es Angreifern, beliebige Betriebssystembefehle auf dem Server auszuführen und so möglicherweise sensible Daten preiszugeben oder die Kontrolle über das System zu übernehmen. PHP Command Injection ist eine häufige Schwachstelle in PHP-Anwendungen.

- SQL Injection: Diese Sicherheitslücke tritt auf der Anwendungs- und Datenbankebene auf, wenn Angreifer bösartige SQL-Abfragen in eine Anwendung einfügen, um die Datenbank zu kompromittieren. Einfache Nutzdaten können manchmal dazu verwendet werden, erkennbare Fehlermeldungen auszulösen, was die Erkennung erleichtert.

- Verzeichnisauflistung: Hierbei handelt es sich um ein Konfigurationsproblem in Webdiensten, das den Zugriff auf ein offengelegtes Verzeichnis ermöglicht und eine Liste der darin enthaltenen Dateien offenlegt. Dieses Verhalten ist zwar nicht per se ein Angriff, kann aber in bestimmten Fällen zur Preisgabe vertraulicher Informationen führen.

Wichtige Systeme für das Scannen von Websites auf Schwachstellen

Bevor man eine Website auf Schwachstellen untersucht, sollte man zwei wichtige Systeme kennen:

- Common Vulnerability Scoring System (CVSS): CVSS ist ein standardisiertes System zur Bewertung des Schweregrads von Sicherheitslücken in Computersystemen. Die Punktzahl reicht von 0 bis 10, wobei 10 die schwerwiegendsten Schwachstellen angibt.

- Common Vulnerabilities and Exposures (CVE) (Gemeinsame Schwachstellen und Gefährdungen): Das CVE-System bietet eine Referenzmethode für bekannte Schwachstellen und Gefährdungen der Informationssicherheit. Es ermöglicht IT-Experten, Prioritäten zu setzen und diese Probleme effektiv anzugehen.

Scannen von Website-Schwachstellen: Die 6 besten Tools im Jahr 2025

Schwachstellen-Scanner sind automatisierte Tools, die Webanwendungen auf Sicherheitsrisiken untersuchen und Tausende von Tests durchführen, um allgemeine Schwachstellen zu identifizieren. Diese Tools helfen bei der Identifizierung von Sicherheitsproblemen auf Ihrer Website und ermöglichen es Ihnen, diese zu beheben und Ihre Gesamtstrategie für das Schwachstellenmanagement zu verbessern. Im Folgenden haben wir sechs der besten Tools ausgewählt, mit denen Sie Ihre Website im Jahr 2025 effizient scannen und sichern können.

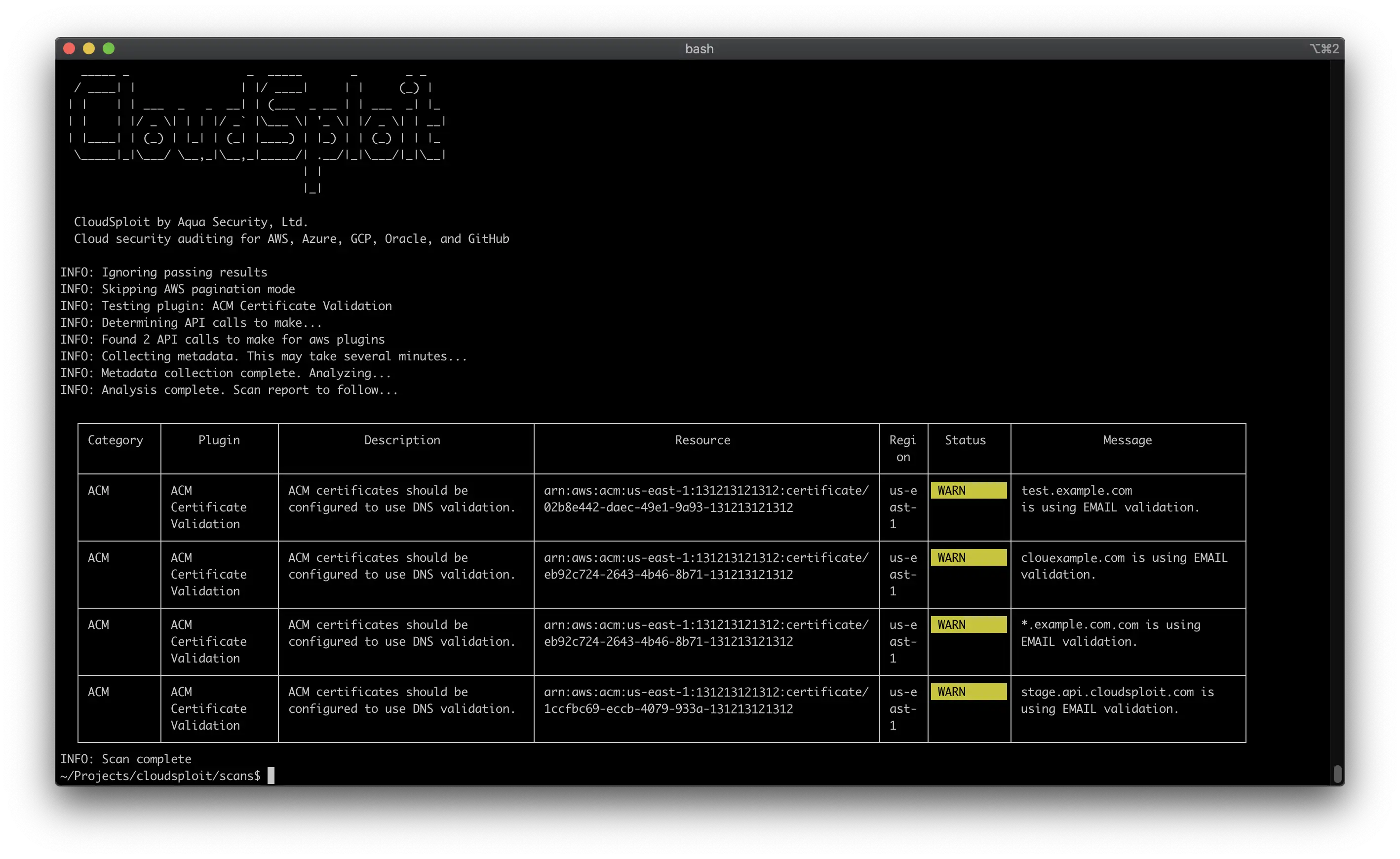

1#CloudSploit

CloudSploit wurde von Aqua Security entwickelt und ist ein Open-Source-Tool für das Cloud Security Posture Management (CSPM), mit dem Sicherheitsrisiken auf verschiedenen Cloud-Plattformen wie AWS, Azure, GCP, OCI und GitHub erkannt werden können. Es identifiziert sowohl bekannte Schwachstellen als auch häufige Fehlkonfigurationen in Cloud- und Container-Implementierungen. Das Tool arbeitet in zwei Hauptschritten.

Zunächst sammelt es über APIs Metadaten von Cloud-Konten, die es dann analysiert, um potenzielle Risiken und Fehlkonfigurationen zu ermitteln.

In der zweiten Phase, der "Scan"-Phase, werden die Metadaten verwendet, um spezifische Fehlkonfigurationen, Risiken und andere Sicherheitsprobleme zu erkennen, und es wird eine umfassende Ergebnisliste erstellt.

CloudSploit kann als selbst gehostete Lösung oder über den von Aqua verwalteten Dienst Aqua Wave bereitgestellt werden. Es unterstützt anpassbare CLI-Optionen und auf die Einhaltung von Vorschriften ausgerichtetes Scannen und exportiert Ergebnisse in Formaten wie JSON und CSV, um die Integration in umfassendere Sicherheits-Workflows zu erleichtern.

Preisgestaltung: CloudSploit ist ein Website-Schwachstellen-Scanner , der für jedermann kostenlos online ist. Die häufigen Updates von Aqua Security halten ihn robust und aktuell.

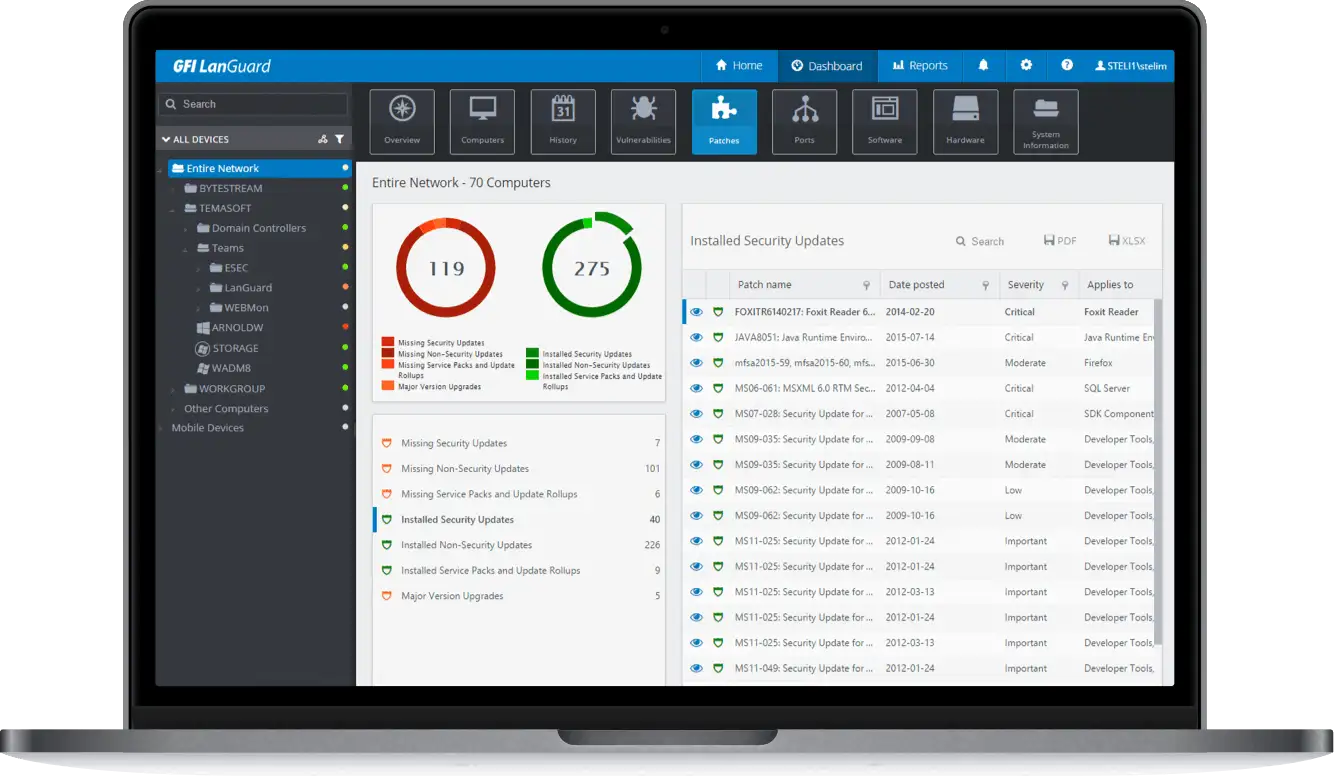

2#GFI LanGuard

GFI LanGuard ist ein umfassendes Tool für Netzwerksicherheit und Patch-Management. Es bietet Scan-, Patching- und Compliance-Lösungen.

GFI LanGuard unterstützt die zentralisierte Patch-Bereitstellung, entweder direkt oder über agentenbasierte Installationen, um die Server-Belastung zu reduzieren. Zusätzlich zum Patching für Windows, macOS, Linux usw. kann die Netzwerksicherheit auf Schwachstellen in Webbrowsern und Drittanbieter-Anwendungen geprüft werden.

Die Lösung umfasst ein zentrales Dashboard für Schwachstellenbewertungen, Patch-Management und Netzwerk-Audits, das mit verschiedenen Betriebssystemen und Anwendungen kompatibel ist.

Preise: Die Preise für GFI LanGuard beginnen bei 32 US-Dollar pro Anwender und Monat (ab 10 Anwendern). Die Lizenzierung richtet sich nach der Anzahl der Knoten, wobei Abonnement-Optionen für 12, 24 oder 36 Monate erhältlich sind.

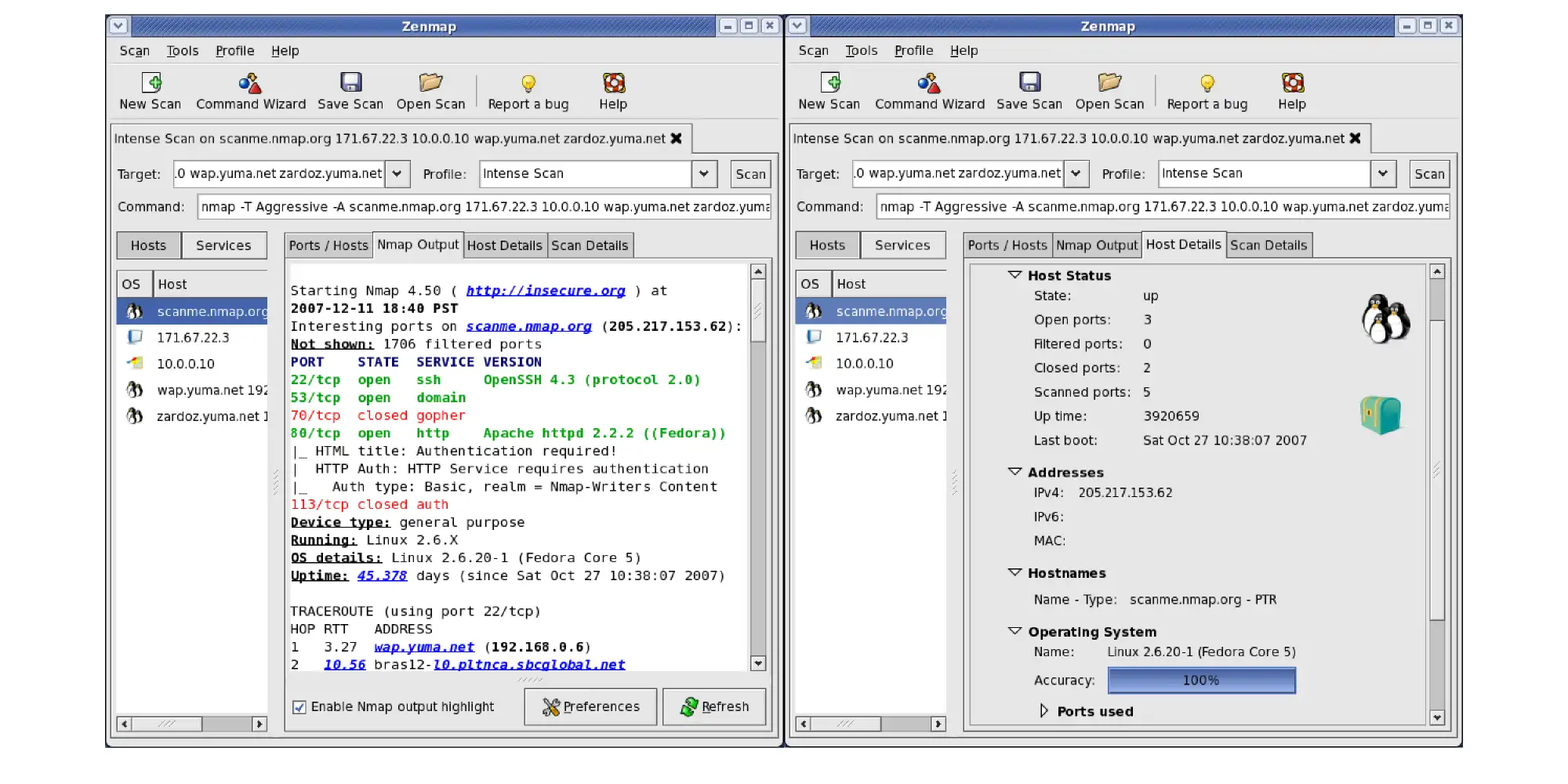

3#Nmap

Nmap, die Abkürzung für "Network Mapper", ist ein Open-Source-Tool, das häufig zum Scannen von Schwachstellen in Websites verwendet wird. Es ist bekannt für seine Geschwindigkeit und seine umfangreichen Scan-Funktionen.

Nmap kann alles analysieren, von einem einzelnen Host bis zu großen Netzwerken mit Hunderttausenden von Geräten. Nmap ist bei Sicherheitsexperten und Hackern beliebt und dient Zwecken wie der Netzwerkinventarisierung, der Planung von Service-Upgrades und der Host-Überwachung. Es liefert detaillierte Informationen über die Verfügbarkeit von Hosts, offene Ports, Betriebssystemversionen, Firewall-Typen und mehr.

Nmap läuft auf allen gängigen Betriebssystemen, wobei offizielle Binärdateien für Linux, Windows und macOS verfügbar sind. Das Tool kam sogar in The Matrix Reloadedvor und lässt sich mit Sicherheitstools wie Nessus und OpenVAS integrieren. Darüber hinaus bietet Nmap mehr als 500 von der Community entwickelte Skripte, die seine Fähigkeiten zur Netzwerkerkennung und Schwachstellenbewertung verbessern.

Preis: Nmap ist eines der Tools zum Scannen von Schwachstellen, das kostenlos heruntergeladen werden kann und dessen Open-Source-Lizenz die Modifizierung und Weiterverbreitung erlaubt. Sein Ziel ist es, die Internetsicherheit zu unterstützen, indem es Administratoren, Prüfern und Hackern fortschrittliche Tools zur Untersuchung von Netzwerken zur Verfügung stellt.

4#OpenVAS

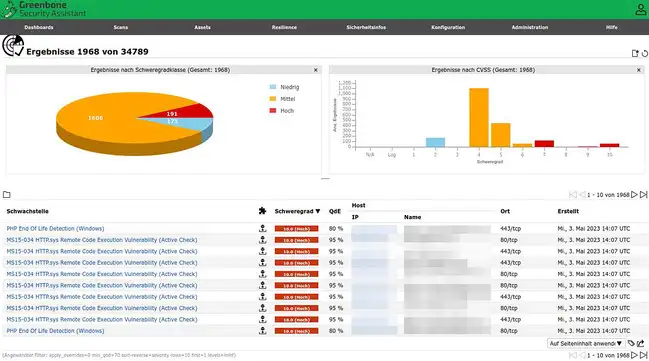

Quelle: bsi

OpenVAS, entwickelt von Greenbone, ist ein Open-Source-Tool zum Scannen und Verwalten von Schwachstellen in Websites mit einer großen Benutzergemeinschaft, Ressourcen für die Cybersecurity-Zertifizierung und Compliance-Berichte. Es bietet umfangreiche Anpassungsmöglichkeiten an spezifische Sicherheitsanforderungen und ist frei von kommerziellen Lizenzbeschränkungen.

Zu den Hauptmerkmalen von OpenVas gehören sowohl authentifizierte als auch nicht authentifizierte Tests, Skalierbarkeit für umfangreiche Scans und eine spezielle Programmiersprache für die Erkennung von Schwachstellen. OpenVAS scannt eine breite Palette von Geräten, einschließlich Endpunkten, Servern und Cloud-Bereitstellungen, und identifiziert CVEs. Die kostenpflichtige Version unterstützt zusätzliche Geräte-Scans.

OpenVAS unterhält eine umfassende, regelmäßig aktualisierte Network Vulnerability Testing (NVT) Datenbank. Der modulare Aufbau ermöglicht das Hinzufügen oder Ändern von Funktionen und unterstützt die Integration mit anderen Open-Source-Tools über APIs, die benutzerdefinierte Verbindungen zu proprietären Systemen ermöglichen.

Preise: Die Open-Source-Community-Version bietet eine kostenlose Online-Sicherheitsprüfung von Websites für jedermann. Für erweiterte Scans, einschließlich IoT-Geräte und zusätzlichen Support, können Nutzer auf die Enterprise Edition upgraden.

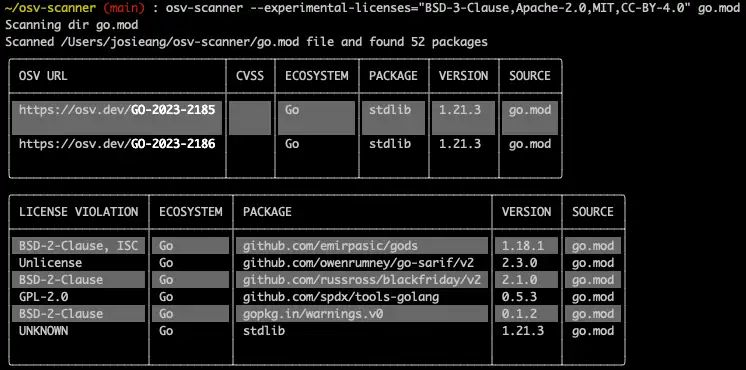

5#OSV-Scanner

OSV-Scanner, entwickelt von Google, ist ein Open-Source-Tool, das als Front-End für die OSV-Datenbank (Open Source Vulnerabilities) konzipiert ist. Es verknüpft die Abhängigkeitsliste eines Projekts mit potenziellen Schwachstellen und ermöglicht es Entwicklern, Sicherheitsprobleme in Abhängigkeiten zu erkennen und zu beheben.

Der Open-Source-Charakter von OSV-Scanner stellt sicher, dass jeder Hinweis von der Community stammt und vertrauenswürdig ist (z. B. von RustSec), wobei die Benutzer auch Verbesserungen vorschlagen können. Sein standardisiertes Format ermöglicht einen schnellen Abgleich von Schwachstellen mit Softwarepaketen und bietet eine qualitativ hochwertige Software Composition Analysis(SCA) zur Absicherung von Open-Source-Projekten.

Es extrahiert Schwachstellendaten aus mehreren Quellen, darunter Debian, PyPI, RubyGems, Linux, OSS-Fuzz, Packagist, NuGet, Maven und npm, und unterstützt Sprachen wie C/C++, Dart, Elixir, Go, Java, JavaScript, PHP, Python, R, Ruby und Rust. Die flexible Bereitstellung ermöglicht API-, skriptfähige und GitHub-Integrationen und ist damit ideal für die DevSecOps-Automatisierung.

Preisgestaltung: OSV-Scanner ist kostenlos und steht der Entwicklergemeinschaft zur Verfügung.

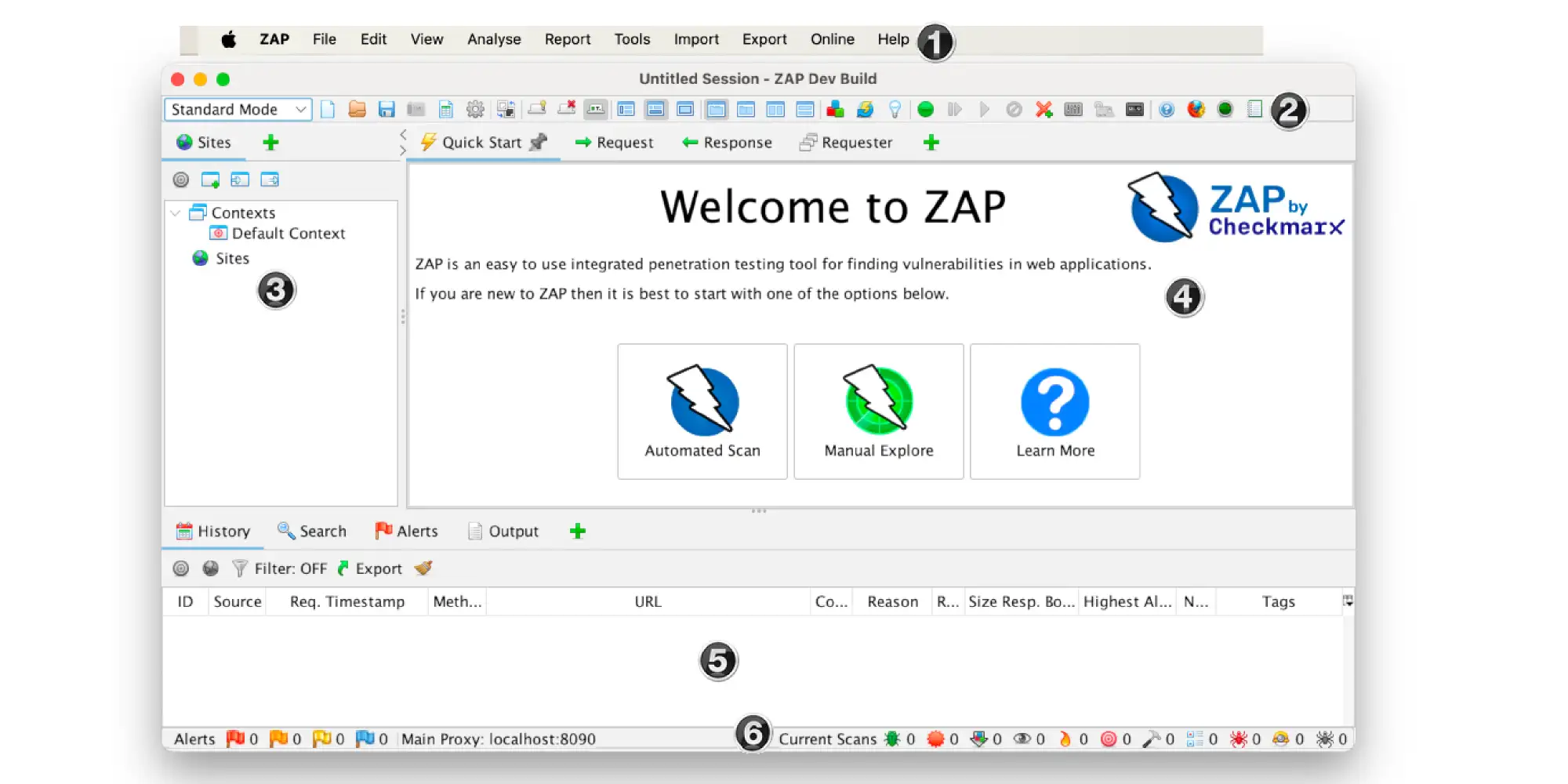

6#ZAP

Zed Attack Proxy (ZAP), ein dynamisches Tool zum Testen der Anwendungssicherheit(DAST), das unter der Apache-Lizenz veröffentlicht wurde, ist unter den Open-Source-Schwachstellen-Scannern aufgrund seiner Flexibilität und Benutzerfreundlichkeit sehr beliebt. Es bietet sowohl automatisierte als auch manuelle Tests und unterstützt alle wichtigen Betriebssysteme und Docker.

ZAP führt umfassende Scans von Netzwerkschwachstellen durch und ermöglicht es Entwicklern, Sicherheitsprobleme automatisch zu erkennen, während sie Webanwendungen entwickeln und testen. Die DevSecOps-Integration ist über API und Docker verfügbar, was die Automatisierung und Toolintegration vereinfacht.

Preisgestaltung: ZAP ist kostenlos, bietet aber auch optionale Support-Pakete an: Bronze (10.000 $/Jahr) und Silber (20.000 $/Jahr), die direkten E-Mail- oder Video-Support und schnellere Reaktionszeiten beinhalten.

Letzter Gedanke

In der heutigen digitalen Landschaft suchen Hacker ständig nach Schwachstellen in Endgeräten und Webanwendungen und nutzen Fehlkonfigurationen, fehlende Patches und vieles mehr aus, um in IT-Infrastrukturen einzudringen. Cybersicherheit ist daher für den Schutz unseres Online-Lebens von entscheidender Bedeutung. Die Gewährleistung der Sicherheit der Daten auf Ihrer Website beginnt mit der Überprüfung auf Sicherheitslücken.

Bei der Auswahl eines Schwachstellen-Scanners für Websites sollten Sie unbedingt die wichtigsten Funktionen, die Benutzerfreundlichkeit, die Vor- und Nachteile sowie die Kosten berücksichtigen. Ich hoffe, dass dieser Artikel Sie inspirieren kann.

Geschrieben von

Kimmy

Veröffentlicht am

Oct 30, 2024

Artikel teilen

Mehr lesen

Unser neuester Blog

Webseiten in einer Minute, mit Wegic!

Mit Wegic verwandeln Sie Ihre Anforderungen in beeindruckende, funktionale Websites mit fortschrittlicher KI

Kostenlose Testversion mit Wegic, erstellen Sie Ihre Seite mit einem Klick!