Accesso

Construye Tu Sitio

Cómo escanear vulnerabilidades en un sitio web: 6 mejores herramientas en 2025

¿Preocupado por la seguridad de tu sitio web? Descubre 6 herramientas principales para escanear vulnerabilidades. Protege tu sitio hoy mismo, haz clic para obtener más información y asegura tu presencia en línea.

La Internet puede interrumpir las operaciones de una empresa, obstaculizar las ganancias y comprometer los datos privados de millones a través de ataques de phishing, lo que conduce a pérdidas significativas para las empresas, los clientes y toda la industria. ¿Ha escaneado su sitio web, sistema informático y red en busca de vulnerabilidades de seguridad desde que lanzó su empresa? Si no es así, es crucial priorizar esta tarea.

Si ya ha comenzado a verificar vulnerabilidades en su sitio web pero encontró que las inspecciones manuales son demasiado tardadas y costosas, es posible que se esté preguntando qué herramientas pueden ayudar a automatizar el proceso. Para identificar eficientemente posibles vulnerabilidades y proteger el entorno digital de su empresa, este artículo está aquí para ayudarle.

Ofrecemos una revisión completa del escaneo de vulnerabilidades en sitios web, incluyendo los tipos comunes de vulnerabilidades, herramientas de escaneo populares y más. Esperamos que encuentre las respuestas que busca.

¿Por qué es importante escanear vulnerabilidades en sitios web?

Es posible que esté familiarizado con casos notables de ciberataques. Por ejemplo, en 2023, la Red de Riqueza Inmobiliaria sufrió una brecha de datos causada por un ciberataque malicioso, filtrando un asombroso 1.500 millones de registros. Ese mismo año, MOVEit Transfer, un software de transferencia de archivos seguro ampliamente utilizado, sufrió una brecha importante, expuso datos sensibles para más de 94 millones de usuarios y más de 2.500 empresas, con pérdidas que superaron los 10 mil millones de dólares.

El escaneo de vulnerabilidades, también conocido como evaluación de vulnerabilidades, es el proceso de evaluar redes o activos de TI para identificar debilidades de seguridad. Este método es una de las formas más efectivas para detectar vulnerabilidades conocidas y detectar debilidades potenciales en la seguridad de las aplicaciones. Las organizaciones utilizan con frecuencia escáneres de vulnerabilidades en sitios web para detectar y reportar vulnerabilidades que puedan afectar sus sistemas, permitiendo una mitigación proactiva y protección de sus activos digitales.

El escaneo de vulnerabilidades en sitios web es esencial para organizaciones de todos los tamaños, ya que ayuda a garantizar la seguridad de redes, sistemas y aplicaciones de la empresa. Al escanear regularmente las vulnerabilidades, las organizaciones pueden fortalecer sus medidas de seguridad existentes, identificar áreas de mejora y reducir el riesgo de ciberataques. Estos son cuatro motivos clave por los que el escaneo de vulnerabilidades es crucial:

-

Identificar debilidades: Abordar proactivamente las vulnerabilidades ayuda a mitigar riesgos antes de que se agraven. Usar herramientas especializadas para detectar brechas de seguridad en sitios web, aplicaciones y redes con anticipación puede prevenir ciberataques y filtraciones de datos causadas por hackers u otras fuentes.

-

Gestión de cumplimiento: Cumplir con estándares y regulaciones de seguridad, como NIST, PCI-DSS y DSS, ayuda a las organizaciones a cumplir con requisitos legales y evitar responsabilidades potenciales. El escaneo de vulnerabilidades desempeña un papel significativo en lograr y mantener estos estándares de cumplimiento.

-

Gestión de riesgos: Al generar informes detallados, los escáneres de vulnerabilidades proporcionan información sobre el estado de seguridad de diversas partes de un sitio web, identificando vulnerabilidades y evaluando su gravedad. Esto permite a las organizaciones priorizar amenazas, asignar recursos de manera efectiva y apoyar a los clientes en la gestión de sus riesgos.

-

Ahorrar tiempo y costo: El escaneo de vulnerabilidades, que incluye tanto escaneos automatizados como manuales, ayuda a reducir tiempo y esfuerzo. Los escaneos automatizados ofrecen monitoreo continuo, ahorrando tiempo y asegurando que la seguridad permanezca como una prioridad constante.

En resumen, los escáneres de vulnerabilidades en sitios web son herramientas valiosas para identificar, priorizar y abordar problemas de seguridad. Contribuyen a una infraestructura digital más robusta y resistente, permitiendo a las organizaciones proteger datos sensibles y mantener la integridad del sistema de manera efectiva.

Lo que debe saber antes de escanear vulnerabilidades en sitios web

Cuando una red es comprometida, el acceso no autorizado puede llevar a robo de datos, daño a información crítica e incluso caídas del sistema o interrupciones operativas.

Vulnerabilidades web comunes

-

Redirección abierta: También conocida como vulnerabilidad de redirección de URL, este problema permite a los atacantes explotar el mecanismo normal de redirección de un sitio web para redirigir a los usuarios a una URL maliciosa especificada por el atacante. Esta vulnerabilidad puede existir tanto en aplicaciones web como en aplicaciones móviles.

-

Scripting cruzado de sitio reflejado (XSS): En este tipo de ataque, el atacante inserta scripts o códigos maliciosos en una página web. Cuando un usuario visita la página, el script embebido se ejecuta, permitiendo al atacante realizar acciones maliciosas contra el usuario. Los escáneres automatizados suelen enviar cadenas de prueba que contienen etiquetas HTML en respuesta para identificar estas vulnerabilidades.

-

Inyección de comandos: Esta vulnerabilidad de seguridad web permite a los atacantes ejecutar comandos arbitrarios del sistema operativo en el servidor, potencialmente exponiendo datos sensibles o tomando el control del sistema. La inyección de comandos en PHP es una vulnerabilidad común en aplicaciones PHP.

-

Inyección SQL: Esta vulnerabilidad de seguridad ocurre en las capas de la aplicación y la base de datos cuando los atacantes insertan consultas SQL maliciosas en una aplicación para comprometer la base de datos. Los payloads básicos a veces se pueden usar para desencadenar mensajes de error reconocibles, lo que ayuda en la detección.

-

Listado de directorios: Es un problema de configuración en servicios web que permite el acceso a un directorio expuesto, revelando una lista de archivos dentro de él. Aunque este comportamiento no es inherentemente un ataque, puede llevar a la fuga de información sensible en ciertos casos.

Sistemas clave para escaneo de vulnerabilidades en sitios web

Antes de escanear vulnerabilidades en un sitio web, es esencial comprender dos sistemas clave:

-

Sistema de Calificación de Vulnerabilidades Comunes (CVSS): CVSS es un sistema estandarizado para evaluar la gravedad de las vulnerabilidades de seguridad en sistemas informáticos. Las puntuaciones van desde 0 hasta 10, con 10 indicando las vulnerabilidades más graves.

-

Vulnerabilidades y Exposiciones Comunes (CVE): El sistema CVE proporciona un método de referencia para vulnerabilidades y exposiciones de seguridad informática conocidas. Permite a los profesionales de TI priorizar y abordar estos problemas de manera efectiva.

Cómo escanear vulnerabilidades en un sitio web: 6 mejores herramientas en 2025

Los escáneres de vulnerabilidades son herramientas automatizadas diseñadas para escanear aplicaciones web en busca de riesgos de seguridad, realizando miles de pruebas para identificar vulnerabilidades comunes. Estas herramientas ayudan a identificar problemas de seguridad en su sitio web, permitiéndole abordarlos y mejorar su estrategia general de gestión de vulnerabilidades. Aquí, hemos seleccionado seis de los mejores escáneres de vulnerabilidades para sitios web para ayudarle a escanear y proteger su sitio web de manera eficiente en 2025.

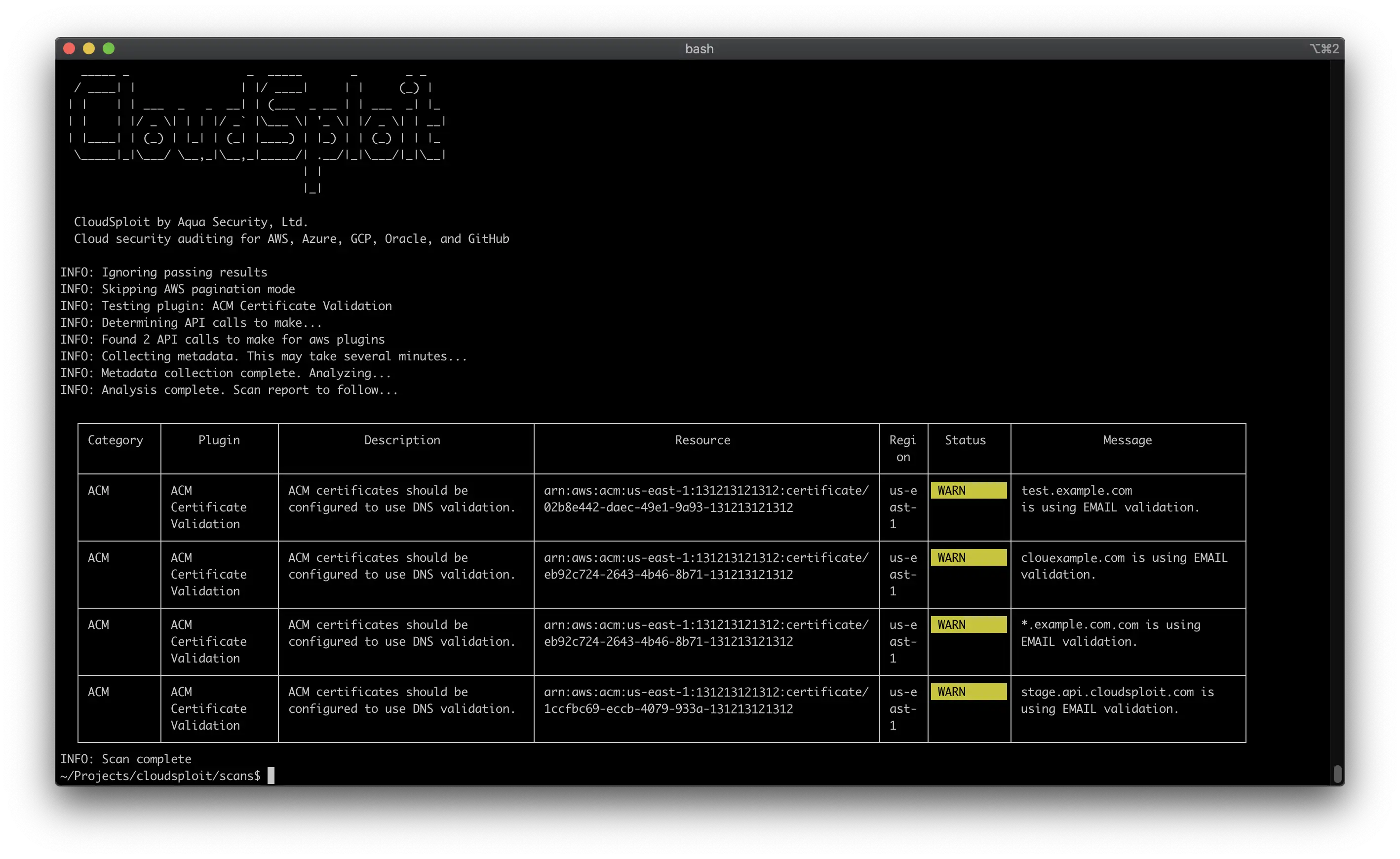

1#CloudSploit

CloudSploit, desarrollado por Aqua Security, es una herramienta de Gestión de la Postura de Seguridad en la Nube (CSPM) de código abierto diseñada para detectar riesgos de seguridad en varias plataformas en la nube , incluidas AWS, Azure, GCP, OCI y GitHub. Identifica tanto vulnerabilidades conocidas como configuraciones incorrectas comunes en despliegues en la nube y en contenedores. La herramienta opera en dos etapas principales.

En primer lugar, recopila metadatos de cuentas en la nube a través de APIs, que luego analiza para identificar riesgos y configuraciones incorrectas potenciales.

En segundo lugar, pasa a la fase de " escaneo ", donde utiliza los metadatos para detectar configuraciones incorrectas específicas, riesgos y otros problemas de seguridad, proporcionando un informe completo de los hallazgos.

CloudSploit se puede implementar como una solución autohospedada o a través del servicio gestionado de Aqua, Aqua Wave . Soporta opciones personalizables de CLI , y escaneo orientado a cumplimiento , y exporta los resultados en formatos como JSON y CSV para facilitar la integración en flujos de trabajo de seguridad más amplios.

Precios : CloudSploit es un escáner de vulnerabilidades para sitios web gratuito en línea para todos. Las actualizaciones frecuentes de Aqua Security lo mantienen robusto y actualizado.

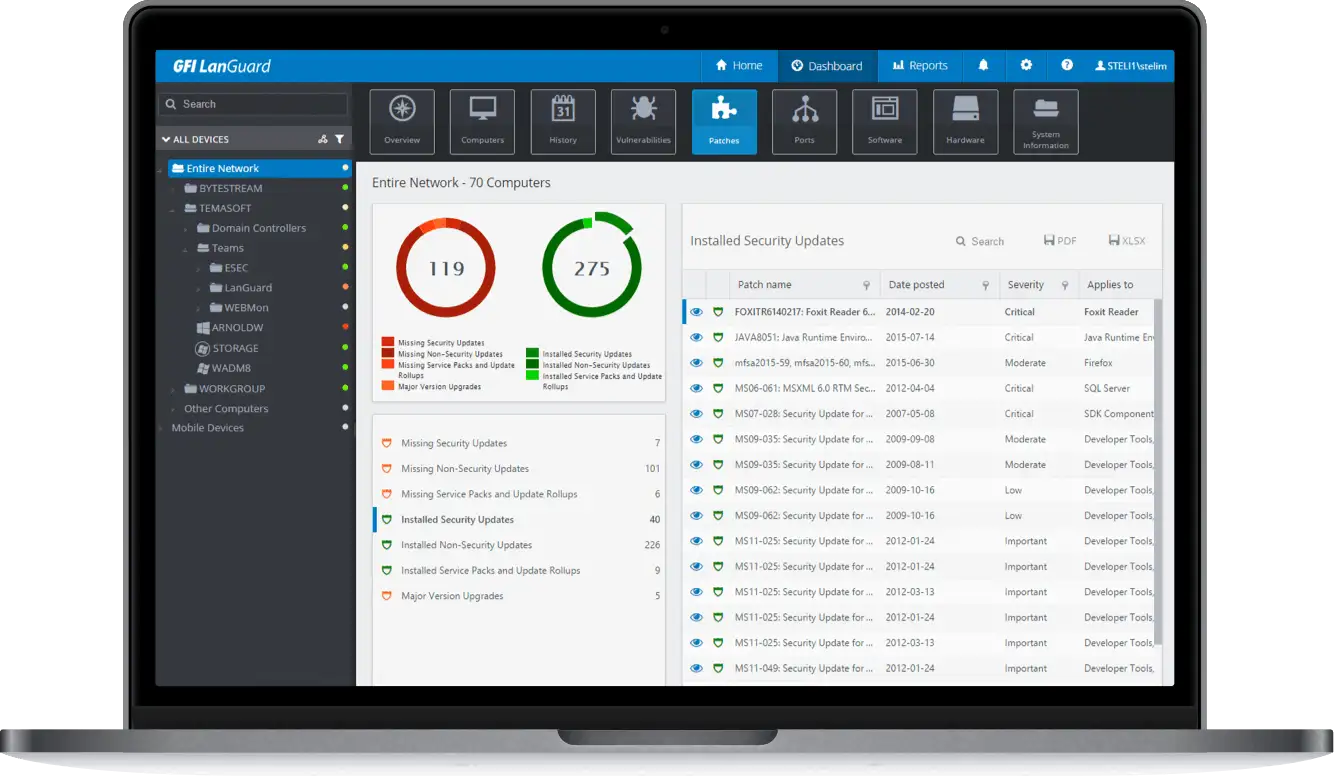

2#GFI LanGuard

GFI LanGuard es una herramienta integral de seguridad de red y gestión de parches . Ofrece soluciones de escaneo, parcheo y cumplimiento.

GFI LanGuard admite la distribución centralizada de parches, ya sea directamente o a través de instalaciones basadas en agentes , para reducir la carga del servidor. Además de parchear Windows, macOS, Linux, etc., puede auditar la seguridad de la red en busca de vulnerabilidades en navegadores web y aplicaciones de terceros .

Incluye un panel central para evaluaciones de vulnerabilidades, gestión de parches y auditoría de red, compatible con varios sistemas operativos y aplicaciones.

Precios : El precio de GFI LanGuard comienza en $32 por usuario por mes (mínimo 10 usuarios), y la licencia se basa en el número de nodos, con opciones de suscripción disponibles para 12, 24 o 36 meses.

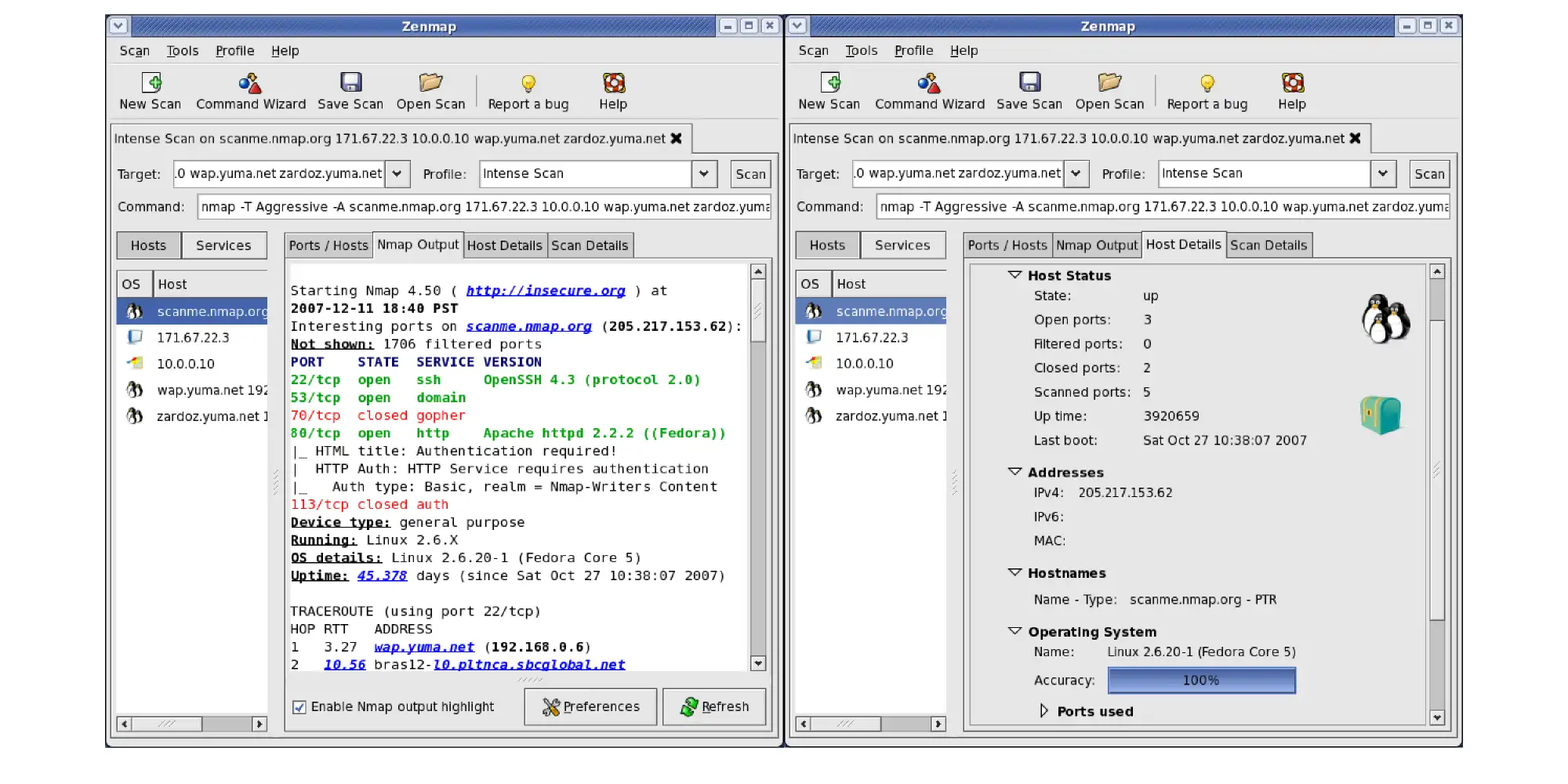

3#Nmap

Nmap, que significa " Mapa de Red " es una herramienta de código abierto ampliamente utilizada para escanear vulnerabilidades en sitios web. Es conocida por su velocidad y capacidades de escaneo extensas.

Nmap puede analizar desde un solo host hasta redes grandes con cientos de miles de dispositivos . Nmap es popular entre expertos en seguridad y hackers, sirviendo para propósitos como inventario de redes, programación de actualizaciones de servicios y monitoreo de hosts. Proporciona información detallada sobre la disponibilidad de hosts, puertos abiertos, versiones del sistema operativo, tipos de cortafuegos y más.

Nmap funciona en sistemas operativos principales , con binarios oficiales disponibles para Linux, Windows y macOS. La herramienta incluso apareció en The Matrix Reloaded y se integra con herramientas de seguridad como Nessus y OpenVAS . Además, Nmap ofrece más de 500 scripts desarrollados por la comunidad, mejorando sus capacidades para descubrimiento de redes y evaluación de vulnerabilidades.

Precios: Nmap es una de las herramientas de escaneo de vulnerabilidades gratuita para descargar, con licencia de código abierto que permite modificar y redistribuir. Su objetivo es apoyar la seguridad de internet proporcionando a administradores, auditores y hackers herramientas avanzadas para explorar redes.

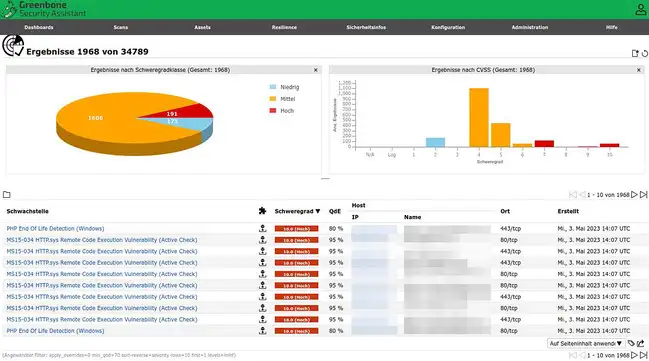

4#OpenVAS

fuente: bsi

OpenVAS, desarrollado por Greenbone, es una herramienta de escaneo y gestión de vulnerabilidades en sitios web de código abierto con una gran comunidad de usuarios, recursos de certificación en ciberseguridad y informes de cumplimiento. Ofrece personalización extensiva para satisfacer necesidades específicas de seguridad, libre de restricciones de licencia comercial.

Las funciones clave de OpenVAS incluyen pruebas autenticadas y no autenticadas, escalabilidad para escaneos a gran escala y un lenguaje de programación especializado para detectar vulnerabilidades. OpenVAS escanea una amplia gama de dispositivos, incluidos puntos finales, servidores y implementaciones en la nube, identificando CVEs. La versión pagada admite escaneo adicional de dispositivos.

OpenVAS mantiene una base de datos completa y actualizada con pruebas de vulnerabilidades de red (NVT). Su diseño modular permite agregar o modificar funciones, y admite integración con otras herramientas de código abierto mediante APIs, permitiendo conexiones personalizadas a sistemas propietarios.

Precios: La versión de código abierto de la comunidad ofrece una verificación de seguridad en línea gratuita para todos. Para escaneos avanzados, incluidos dispositivos IoT y soporte adicional, los usuarios pueden actualizar a la Edición Empresarial.

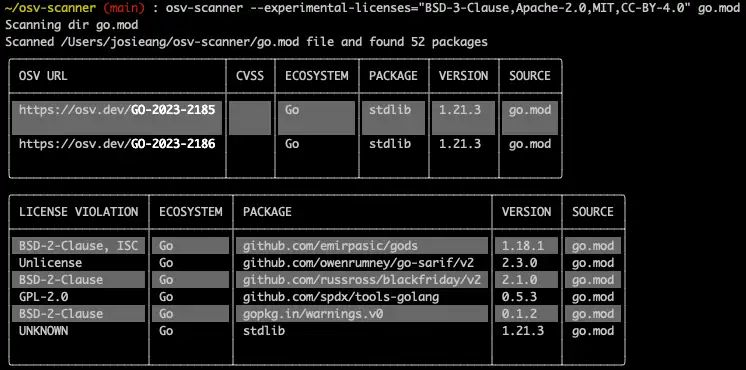

5#OSV-Scanner

OSV-Scanner, desarrollado por Google, es una herramienta de código abierto diseñada como interfaz frontal para la base de datos OSV (Vulnerabilidades de Código Abierto). Enlaza la lista de dependencias de un proyecto con posibles vulnerabilidades, permitiendo a los desarrolladores identificar y resolver problemas de seguridad dentro de las dependencias.

La naturaleza de código abierto de OSV-Scanner garantiza que cada aviso sea de origen comunitario y confiable (por ejemplo, de RustSec), y los usuarios también pueden sugerir mejoras. Su formato estandarizado permite una coincidencia rápida de vulnerabilidades con paquetes de software, ofreciendo un análisis de composición de software de alta calidad (SCA) para proteger proyectos de código abierto.

Extrae datos de vulnerabilidades de fuentes múltiples, incluyendo Debian, PyPI, RubyGems, Linux, OSS-Fuzz, Packagist, NuGet, Maven y npm, y admite lenguajes como C/C++, Dart, Elixir, Go, Java, JavaScript, PHP, Python, R, Ruby y Rust. Su implementación flexible permite integraciones de API, scripts y GitHub, lo que lo hace ideal para la automatización de DevSecOps.

Precios: OSV-Scanner es gratuito y disponible para la comunidad de desarrolladores.

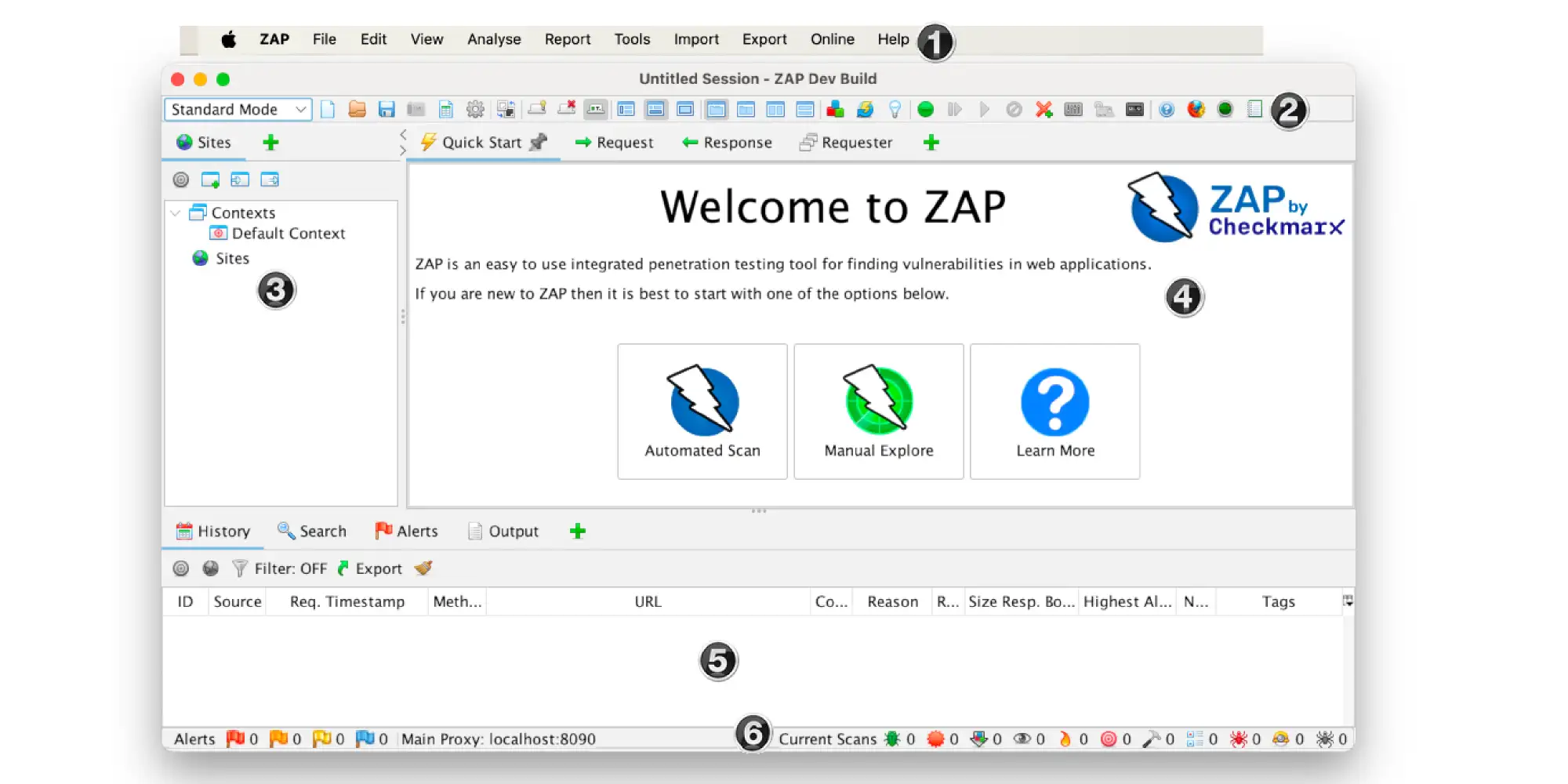

6#ZAP

Zed Attack Proxy (ZAP), una herramienta de prueba de seguridad de aplicaciones dinámicas (DAST) liberada bajo la Licencia Apache, es popular entre los escáneres de vulnerabilidades de código abierto por su flexibilidad y facilidad de uso. Ofrece pruebas automatizadas y manuales, y admite todos los sistemas operativos principales y Docker.

ZAP realiza escaneos extensivos de vulnerabilidades de red, permitiendo a los desarrolladores detectar automáticamente problemas de seguridad mientras desarrollan y prueban aplicaciones web. La integración con DevSecOps está disponible a través de API y Docker, simplificando la automatización y la integración de herramientas.

Precios: ZAP es gratuito. También tiene paquetes de soporte opcionales: bronce ($10,000 por año) y plata ($20,000 por año), que incluyen soporte directo por correo electrónico o video y tiempos de respuesta más rápidos.

Última reflexión

En el entorno digital actual, los hackers buscan continuamente vulnerabilidades en dispositivos de extremo y aplicaciones web, explotando configuraciones incorrectas, parches faltantes y más para penetrar infraestructuras de TI. Por lo tanto, la ciberseguridad es crucial para proteger nuestras vidas en línea. Asegurar los datos de su sitio web comienza con el escaneo de vulnerabilidades.

Al elegir un escáner de vulnerabilidades para su sitio web, es esencial considerar características clave, usabilidad, ventajas y desventajas, y costo.

Como alternativa sin problemas, considere Wegic, nuestro constructor de sitios web impulsado por IA. Con Wegic, puede chatear con nuestro asistente de IA, Kimmy, para crear un sitio seguro en segundos. Disfrute de una prueba gratuita con 70 créditos, sin necesidad de programación y con personalización fácil. Mejore su ciberseguridad de forma sencilla con Wegic mientras asegura un sitio web robusto y resistente a hackers.

Escrito por

Kimmy

Publicado el

15 abr 2026

Compartir artículo

Leer más

Nuestro último blog

Other

26 may 2026

La lista de verificación completa de desarrollo de eCommerce para dueños de negocios

Experiencias

25 may 2026

Guía del Viajero: Los 10 Mejores Sitios Web de Hoteles para una Planificación Perfecta

Edificio de IA

25 may 2026

Los 10 Mejores Creadores de Portafolios para Diseñadores UX: Muestra tu Trabajo

¡Páginas web en un minuto, impulsadas por Wegic!

Con Wegic, transforma tus necesidades en sitios web impresionantes y funcionales con AI avanzada

Prueba gratuita con Wegic, ¡construye tu sitio en un clic!

¿Qué tipo de sitio web deseas crear?