Connectez-vous

Créez Votre Site

Comment scanner les vulnérabilités d'un site web : 6 meilleurs outils en 2025

Inquiet concernant la sécurité de votre site web ? Découvrez 6 outils top pour scanner les vulnérabilités. Protégez votre site dès maintenant - cliquez pour en savoir plus et sécuriser votre présence en ligne !

Internet peut perturber les opérations d'une entreprise, entraver les profits et compromettre les données privées de millions de personnes par le biais d'attaques de phishing, entraînant des pertes importantes pour les entreprises, les clients et tout un secteur. Avez-vous scanné votre site web, votre système informatique et votre réseau pour des vulnérabilités de sécurité depuis le lancement de votre entreprise ? Si ce n'est pas le cas, il est crucial de prioriser cette tâche.

Si vous avez déjà commencé à vérifier les vulnérabilités de votre site web mais avez trouvé les inspections manuelles trop chronophages et coûteuses, vous vous demandez peut-être quels outils peuvent automatiser le processus. Pour identifier efficacement les vulnérabilités potentielles et protéger l'environnement numérique de votre entreprise, cet article est là pour vous aider.

Nous vous proposons un aperçu complet du scan des vulnérabilités de site web, y compris les types courants de vulnérabilités, les outils de scan populaires, et bien plus encore. Nous espérons que vous trouverez les réponses que vous cherchez.

Pourquoi est-il important de scanner les vulnérabilités d'un site web

Vous connaissez peut-être des cas notables d'attaques informatiques. Par exemple, en 2023, le réseau Real Estate Wealth Network a subi une fuite de données en raison d'une attaque informatique malveillante, exposant un étonnant 1,5 milliard de dossiers. La même année, MOVEit Transfer, un logiciel de transfert de fichiers sécurisé largement utilisé, a subi une grave fuite, exposant des données sensibles pour plus de 94 millions d'utilisateurs et plus de 2 500 entreprises, avec des pertes dépassant 10 milliards de dollars.

Le scan des vulnérabilités, également appelé évaluation des vulnérabilités, est le processus d'évaluation des réseaux ou des actifs informatiques pour identifier les faiblesses de sécurité. Cette méthode est l'une des façons les plus efficaces de détecter les vulnérabilités connues et de repérer les faiblesses potentielles dans la sécurité des applications. Les organisations utilisent fréquemment des outils de scan des vulnérabilités de site web pour détecter et signaler les vulnérabilités qui peuvent affecter leurs systèmes, permettant une mitigation proactive et une protection des actifs numériques.

Le scan des vulnérabilités de site web est essentiel pour les organisations de toutes tailles, car il aide à assurer la sécurité des réseaux, des systèmes et des applications de l'entreprise. En scannant régulièrement les vulnérabilités, les organisations peuvent renforcer leurs mesures de sécurité existantes, identifier les domaines d'amélioration et réduire le risque d'attaques informatiques. Voici quatre raisons clés pour lesquelles le scan des vulnérabilités est crucial :

-

Identifier les faiblesses : Traiter activement les vulnérabilités permet de réduire les risques avant qu'ils ne s'aggravent. L'utilisation d'outils spécialisés pour détecter les lacunes de sécurité sur les sites web, les applications et les réseaux à l'avance peut empêcher les attaques informatiques et les fuites de données causées par des pirates ou d'autres sources.

-

Gestion de la conformité : Respecter les normes et réglementations de sécurité, comme NIST, PCI-DSS et DSS, aide les organisations à respecter les exigences légales et à éviter les responsabilités potentielles. Le scan des vulnérabilités joue un rôle important dans l'atteinte et le maintien de ces normes de conformité.

-

Gestion des risques : En générant des rapports détaillés, les outils de scan des vulnérabilités fournissent des informations sur l'état de la sécurité de divers aspects d'un site web, identifiant les vulnérabilités et évaluant leur gravité. Cela permet aux organisations de prioriser les menaces, d'attribuer efficacement les ressources et de soutenir les clients dans la gestion de leurs risques.

-

Économiser du temps et des coûts : Le scan des vulnérabilités, comprenant à la fois les scans automatisés et manuels, permet de réduire le temps et la main-d'œuvre. Les scans automatisés offrent une surveillance continue, économisant du temps et assurant que la sécurité reste une priorité constante.

En résumé, les outils de scan des vulnérabilités de site web sont des outils précieux pour identifier, prioriser et résoudre les problèmes de sécurité. Ils contribuent à une infrastructure numérique plus robuste et résiliente, permettant aux organisations de protéger les données sensibles et de maintenir l'intégrité des systèmes de manière efficace.

Ce que vous devriez savoir avant de scanner les vulnérabilités d'un site web

Lorsqu'un réseau est compromis, un accès non autorisé peut entraîner le vol de données, des dommages aux informations critiques et même des pannes de système ou des perturbations opérationnelles.

Vulnérabilités Web courantes

-

Redirection ouverte : également appelée vulnérabilité de redirection URL, ce problème permet aux attaquants d'exploiter le mécanisme normal de redirection d'un site web pour rediriger les utilisateurs vers une URL malveillante spécifiée par l'attaquant. Cette vulnérabilité peut exister à la fois dans les applications web et les applications mobiles.

-

Scripting Cross-Site (XSS) réfléchi : Dans ce type d'attaque, l'attaquant insère des scripts ou codes malveillants dans une page web. Lorsqu'un utilisateur visite la page, le script intégré est exécuté, permettant à l'attaquant d'effectuer des actions malveillantes contre l'utilisateur. Les scanners automatisés envoient souvent des chaînes de test contenant des balises HTML en réponse pour identifier ces vulnérabilités.

-

Injection de commande : Cette vulnérabilité de sécurité web permet aux attaquants d'exécuter des commandes arbitraires du système d'exploitation sur le serveur, exposant potentiellement des données sensibles ou prenant le contrôle du système. L'injection de commande PHP est une vulnérabilité courante dans les applications PHP.

-

Injection SQL : Cette vulnérabilité de sécurité se produit au niveau de l'application et de la base de données lorsqu'un attaquant insère des requêtes SQL malveillantes dans une application pour compromettre la base de données. Les charges utiles basiques peuvent parfois être utilisées pour déclencher des messages d'erreur reconnaissables, ce qui facilite la détection.

-

Affichage de répertoire : C'est un problème de configuration des services web qui permet l'accès à un répertoire exposé, révélant une liste de fichiers qu'il contient. Bien que ce comportement ne soit pas en soi une attaque, il peut entraîner la fuite d'informations sensibles dans certains cas.

Systèmes clés pour le scan de vulnérabilités d'un site web

Avant de scanner les vulnérabilités d'un site web, il est essentiel de comprendre deux systèmes clés :

-

Système de notation des vulnérabilités courantes (CVSS) : Le CVSS est un système normalisé pour évaluer la gravité des vulnérabilités de sécurité dans les systèmes informatiques. Les scores varient de 0 à 10, avec 10 indiquant les vulnérabilités les plus graves.

-

Vulnérabilités et expositions courantes (CVE) : Le système CVE fournit une méthode de référence pour les vulnérabilités et expositions connues en matière de sécurité informatique. Il permet aux professionnels du secteur IT de prioriser et de traiter ces problèmes efficacement.

Comment scanner les vulnérabilités d'un site web : 6 meilleurs outils en 2025

Les outils de scan de vulnérabilités sont des outils automatisés conçus pour scanner les applications web à la recherche de risques de sécurité, effectuant des milliers de tests pour identifier les vulnérabilités courantes. Ces outils aident à identifier les problèmes de sécurité sur votre site web, vous permettant de les résoudre et d'améliorer votre stratégie globale de gestion des vulnérabilités. Ici, nous avons sélectionné six des meilleurs outils de scan de vulnérabilités pour sites web afin de vous aider à scanner et sécuriser efficacement votre site web en 2025.

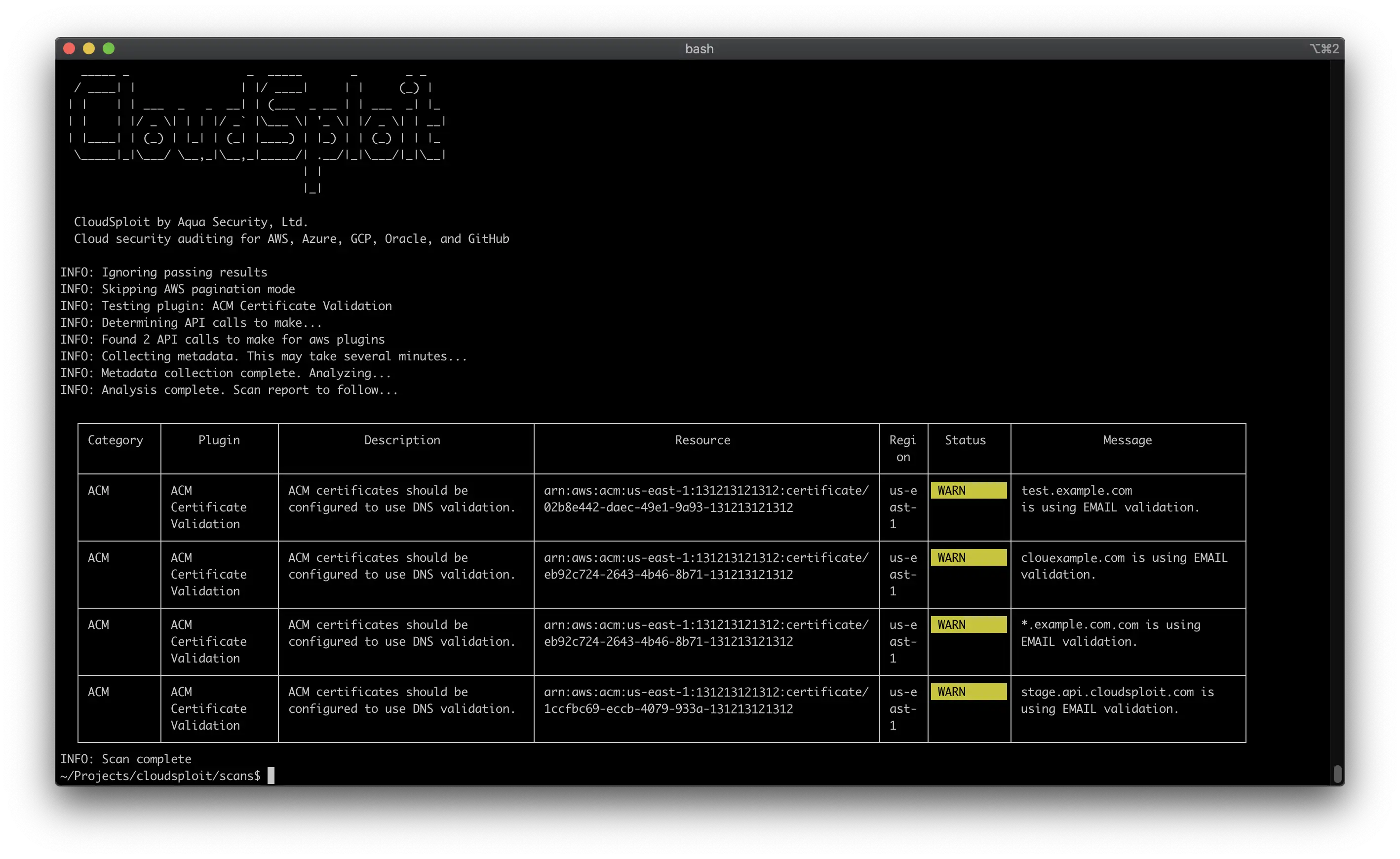

1#CloudSploit

CloudSploit, développé par Aqua Security, est un outil de gestion de la posture de sécurité cloud (CSPM) open-source, conçu pour détecter les risques de sécurité sur diverses plateformes cloud, notamment AWS, Azure, GCP, OCI et GitHub. Il identifie à la fois les vulnérabilités connues et les mauvaises configurations courantes dans les déploiements cloud et conteneurs. L'outil fonctionne en deux étapes principales.

D'abord, il collecte les métadonnées des comptes cloud via des API, qu'il analyse ensuite pour identifier les risques et les mauvaises configurations potentiels.

Ensuite, il passe à la phase de « scan », où il utilise les métadonnées pour détecter des configurations incorrectes spécifiques, des risques et d'autres problèmes de sécurité, fournissant un résultat complet des constatations.

CloudSploit peut être déployé en tant que solution auto-hébergée ou via le service géré d'Aqua, Aqua Wave. Il prend en charge des options CLI personnalisables, des scans axés sur la conformité, et exporte les résultats dans des formats tels que JSON et CSV pour faciliter l'intégration dans des processus de sécurité plus larges.

Prix : CloudSploit est un scanner de vulnérabilités de site web gratuit en ligne pour tous. Les mises à jour fréquentes d'Aqua Security le maintiennent robuste et à jour.

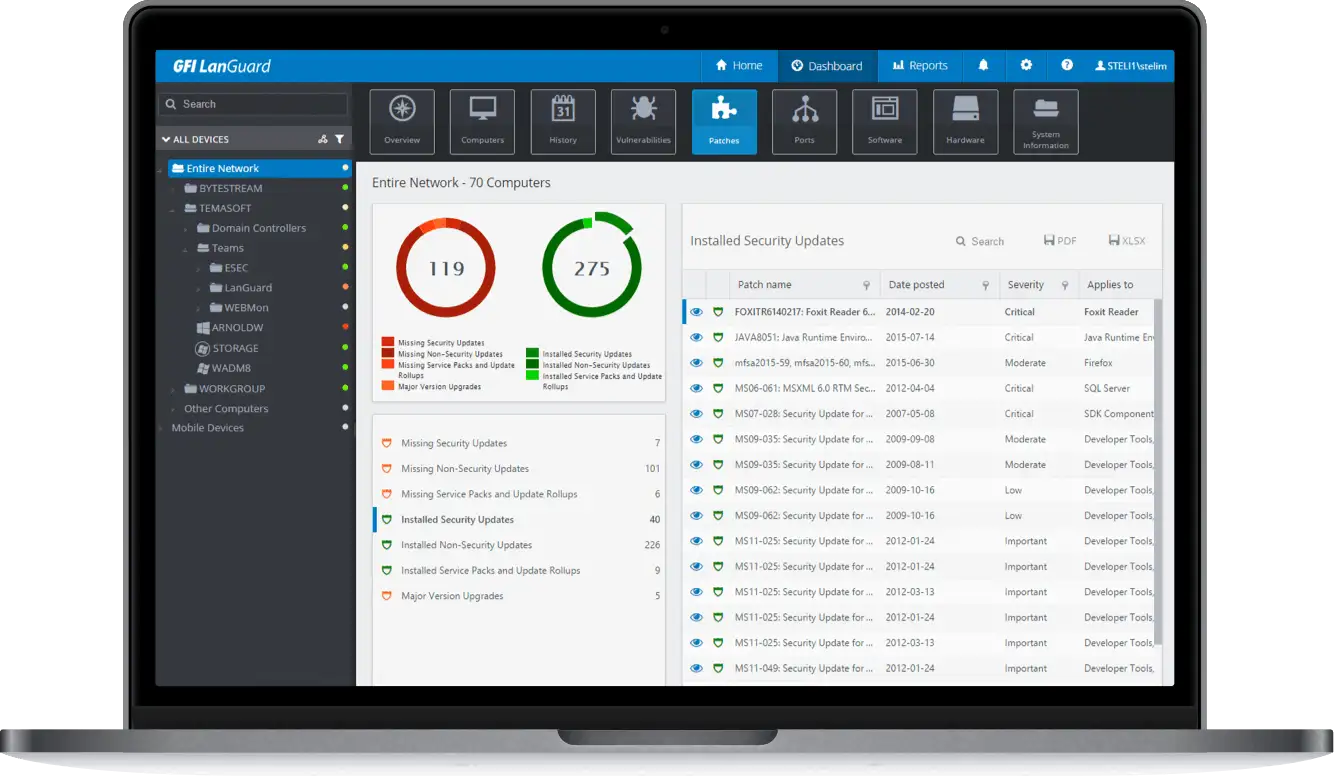

2#GFI LanGuard

GFI LanGuard est un outil complet de sécurité réseau et de gestion des correctifs. Il propose des solutions de scan, de correctif et de conformité.

GFI LanGuard prend en charge le déploiement centralisé des correctifs, directement ou via des installations basées sur des agents, pour réduire la charge du serveur. En plus des correctifs pour Windows, macOS, Linux, etc., il peut auditer la sécurité réseau pour les vulnérabilités sur navigateurs web et applications tierces.

Il inclut un tableau de bord central pour les évaluations de vulnérabilités, la gestion des correctifs et l'audit réseau, compatible avec divers systèmes d'exploitation et applications.

Prix : Le prix de GFI LanGuard commence à 32 $ par utilisateur par mois (minimum 10 utilisateurs), et la licence est basée sur le nombre de nœuds, avec des options d'abonnement disponibles pour 12, 24 ou 36 mois.

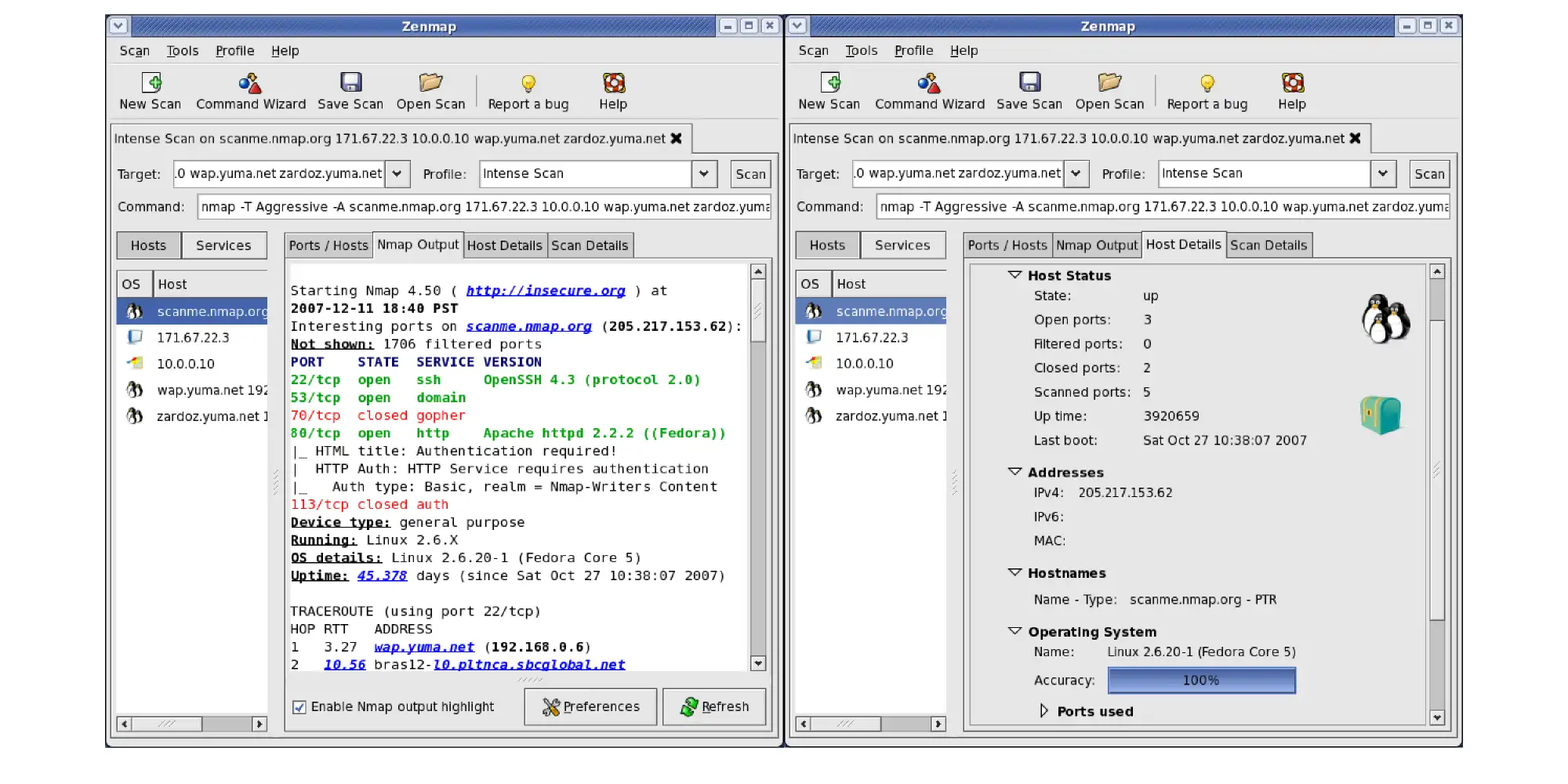

3#Nmap

Nmap, qui signifie "Network Mapper", est un outil open-source largement utilisé pour scanner les vulnérabilités des sites web. Il est connu pour sa rapidité et ses capacités de scan étendues.

Nmap peut analyser tout, de un hôte unique à de grands réseaux avec des centaines de milliers de dispositifs. Nmap est populaire auprès des experts en sécurité et des pirates, servant à des fins comme l'inventaire du réseau, la planification des mises à niveau des services et le suivi des hôtes. Il fournit des informations détaillées sur l'accessibilité des hôtes, les ports ouverts, les versions du système d'exploitation, les types de pare-feu, et bien plus encore.

Nmap fonctionne sur les principaux systèmes d'exploitation, avec des binaires officiels disponibles pour Linux, Windows et macOS. L'outil est même apparu dans The Matrix Reloaded et s'intègre avec des outils de sécurité comme Nessus et OpenVAS. En outre, Nmap propose plus de 500 scripts développés par la communauté, améliorant ainsi ses capacités pour la découverte réseau et l'évaluation des vulnérabilités.

Prix : Nmap est l'un des outils de scan de vulnérabilités gratuits à télécharger, avec une licence open source permettant la modification et la redistribution. Son objectif est de soutenir la sécurité d'internet en fournissant aux administrateurs, auditeurs et hackers des outils avancés pour explorer les réseaux.

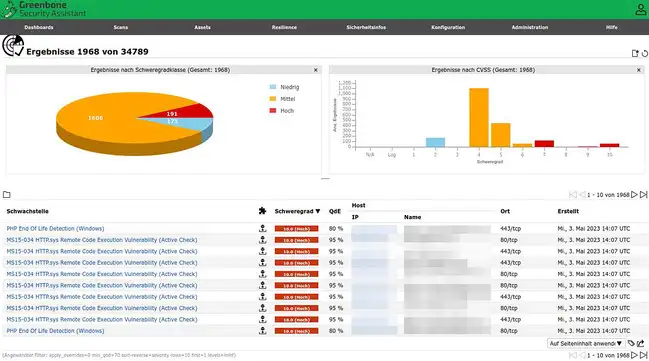

4#OpenVAS

source : bsi

OpenVAS, développé par Greenbone, est un outil de scan et de gestion des vulnérabilités de site web open source avec une grande communauté d'utilisateurs, des ressources de certification en cybersécurité et des rapports de conformité. Il offre une personnalisation étendue pour répondre aux besoins spécifiques en sécurité, gratuit des restrictions de licence commerciale.

Les fonctionnalités principales d'OpenVAS incluent le test authentifié et non authentifié, la scalabilité pour les scans à grande échelle, et un langage de programmation spécialisé pour détecter les vulnérabilités. OpenVAS scanne un large éventail d'appareils, y compris les terminaux, les serveurs et les déploiements cloud, identifiant les CVE. La version payante prend en charge le scan supplémentaire d'appareils.

OpenVAS maintient une base de données complète, régulièrement mise à jour, de tests de vulnérabilités réseau (NVT). Son design modulaire permet l'ajout ou la modification de fonctionnalités, et il prend en charge l'intégration avec d'autres outils open source via des API, permettant des connexions personnalisées avec des systèmes propriétaires.

Prix : La version open source de la communauté fournit un contrôle de sécurité web en ligne gratuit pour tous. Pour un scan avancé, y compris les appareils IoT et un support supplémentaire, les utilisateurs peuvent passer à l'Édition Entreprise.

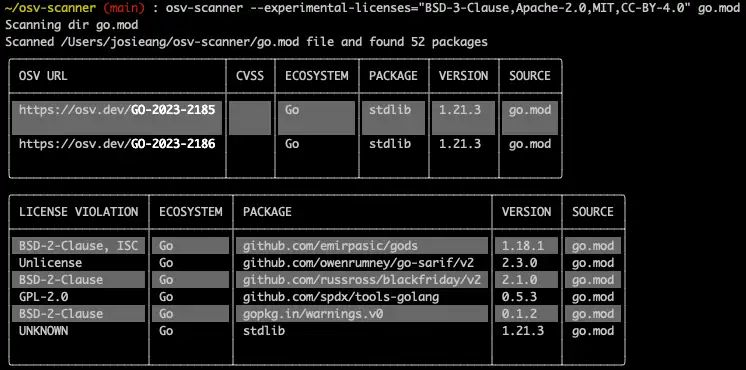

5#OSV-Scanner

OSV-Scanner, développé par Google, est un outil open source conçu comme une interface frontale pour la base de données OSV (Open Source Vulnerabilities). Il relie la liste des dépendances d'un projet aux vulnérabilités potentielles, permettant aux développeurs d'identifier et de résoudre les problèmes de sécurité au sein des dépendances.

La nature open source d'OSV-Scanner assure que chaque avertissement est soumis par la communauté et fiable (par exemple, de RustSec), avec les utilisateurs pouvant également suggérer des améliorations. Son format standardisé permet une correspondance rapide des vulnérabilités avec les paquets logiciels, offrant une analyse de composition logicielle de haute qualité (SCA) pour sécuriser les projets open source.

Il extrait les données de vulnérabilité de plusieurs sources, notamment Debian, PyPI, RubyGems, Linux, OSS-Fuzz, Packagist, NuGet, Maven et npm, et prend en charge les langages tels que C/C++, Dart, Elixir, Go, Java, JavaScript, PHP, Python, R, Ruby et Rust. Son déploiement flexible permet des API, des scripts et des intégrations GitHub, ce qui en fait un outil idéal pour l'automatisation DevSecOps.

Prix : OSV-Scanner est gratuit et disponible pour la communauté de développeurs.

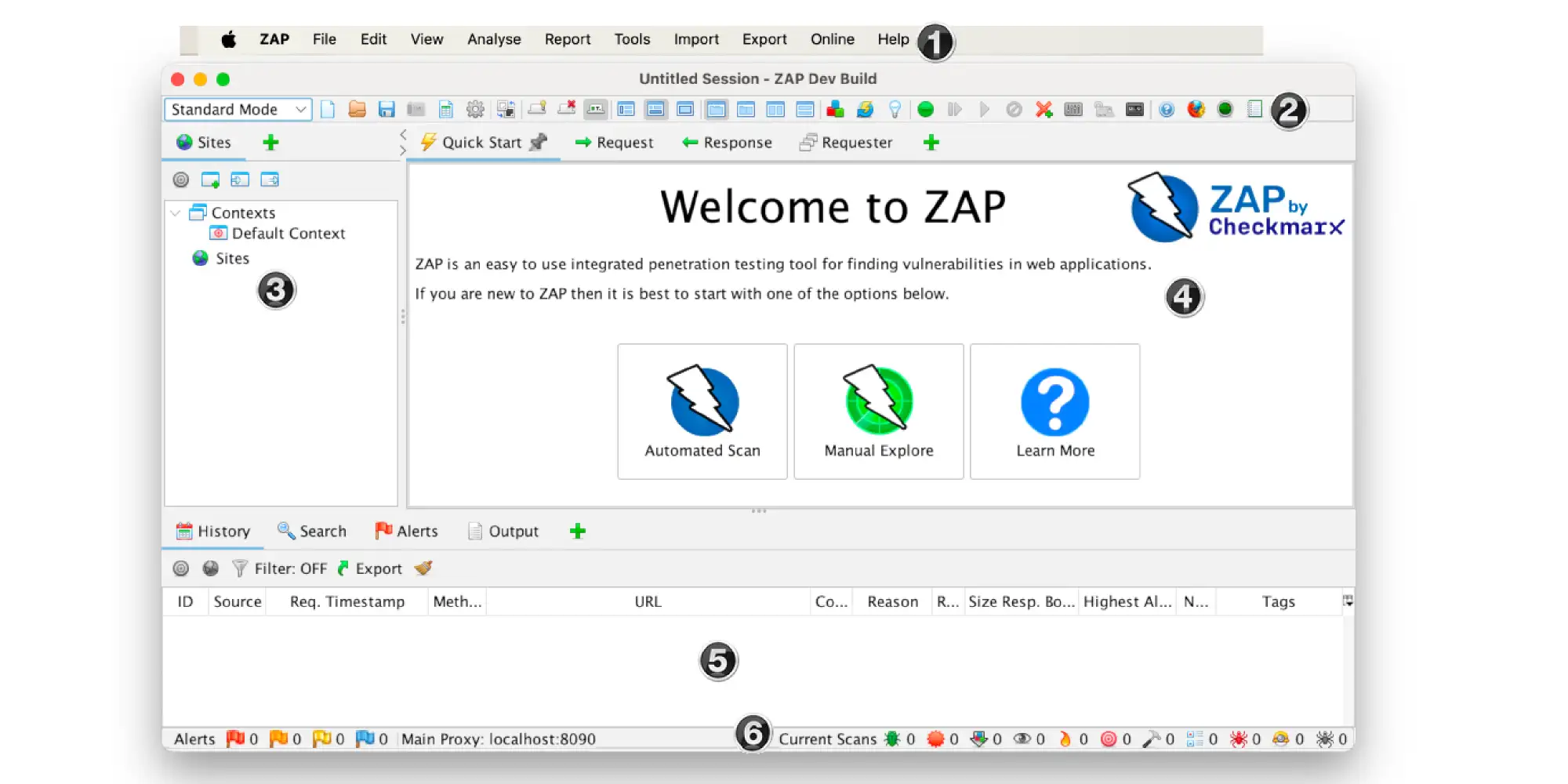

6#ZAP

Zed Attack Proxy (ZAP), un outil de test de sécurité des applications dynamiques (DAST) publié sous la licence Apache, est populaire parmi les scanners de vulnérabilités open source pour sa flexibilité et sa facilité d'utilisation. Il propose à la fois des tests automatisés et manuels, et prend en charge tous les principaux systèmes d'exploitation et Docker.

ZAP effectue des scans approfondis des vulnérabilités réseau, permettant aux développeurs de détecter automatiquement les problèmes de sécurité pendant le développement et le test des applications web. L'intégration DevSecOps est disponible via une API et Docker, facilitant l'automatisation et l'intégration des outils.

Prix : ZAP est gratuit. Il dispose également de packages de support optionnels : bronze (10 000 $ par an) et argent (20 000 $ par an), qui comprennent un support par courriel ou vidéo direct et des temps de réponse plus rapides.

Pensée finale

Dans le paysage numérique d'aujourd'hui, les pirates cherchent continuellement les vulnérabilités dans les appareils terminaux et les applications web, exploitant les configurations incorrectes, les correctifs manquants, etc., pour pénétrer les infrastructures informatiques. La cybersécurité est donc cruciale pour protéger nos vies en ligne. Assurer la sécurité des données de votre site web commence par le scan de vulnérabilités.

Lors du choix d'un scanner de vulnérabilités pour un site web, il est essentiel de considérer les fonctionnalités clés, l'ergonomie, les avantages et inconvénients, et le coût.

Pour une alternative sans encombre, envisagez Wegic - notre constructeur de sites web alimenté par l'IA. Avec Wegic, vous pouvez discuter avec notre assistant IA, Kimmy, pour créer un site sécurisé en quelques secondes. Profitez d'une démo gratuite avec 70 crédits, sans besoin de codage, et une personnalisation facile. Renforcez facilement votre cybersécurité avec Wegic tout en assurant un site web solide et résistant aux pirates.

Écrit par

Kimmy

Publié le

15 avr. 2026

Partager l'Article

Lire Plus

Notre Dernier Blog

Other

26 mai 2026

La checklist complète du développement e-commerce pour les propriétaires d'entreprise

Expériences

25 mai 2026

Guide du voyageur : Les 10 meilleurs sites hôteliers pour une planification sans faille

Bâtiment IA

25 mai 2026

Top 10 des créateurs de portfolio pour les designers UX : Mettez en valeur votre travail

Pages Web en une minute, propulsées par Wegic!

Avec Wegic, transformez vos besoins en sites Web époustouflants et fonctionnels grâce à une IA avancée

Essai gratuit avec Wegic, construisez votre site en un clic!

Quel type de site web souhaitez-vous créer ?